La sécurité des applications n'est pas une technologie à part entière. Il s'agit plutôt d'un ensemble de bonnes pratiques, de fonctions et de caractéristiques venant s'ajouter aux logiciels d’une entreprise pour aider à prévenir et à contrer les menaces des cyberattaquants, des violations de données et d'autres sources. Il existe différents types de programmes, services et dispositifs de sécurité des applications web qu'une entreprise peut utiliser. Les pare-feux, les systèmes antivirus et le chiffrement des données ne sont que quelques exemples d'outils servant à empêcher les utilisateurs non autorisés à pénétrer dans un système. Si une entreprise souhaite protéger des ensembles de données spécifiques et sensibles, elle peut mettre en place des politiques uniques de sécurité des applications pour ces ressources.

La sécurité des applications peut être intégrée à différents stades, mais l'adoption des bonnes pratiques se fait le plus souvent lors des phases de développement. Cependant, les entreprises peuvent également exploiter différents outils et services après la phase de développement. Dans l'ensemble, des centaines d'outils de sécurité sont à la disposition des entreprises. Chacun d'entre eux répond à des besoins particuliers en termes de sécurité des applications web. Certains outils renforcent les modifications au niveau du codage, d'autres surveillent les menaces vis-à-vis du code, d'autres encore permettent de chiffrer des données. Par ailleurs, les entreprises peuvent choisir des outils plus spécialisés selon les applications.

Les avantages de la sécurité des applications

Les applications sont très utilisées par les entreprises. En effet, pour chaque tâche menée, il existe une application, ou presque. C’est face à leur présence accrue en entreprise que se dessine l’importance de la sécurité des applications web. Elle permet notamment de :

- Réduire les risques provenant de sources internes et externes.

- Maintenir l'image de la marque en évitant aux entreprises la mauvaise publicité qu'engendre une violation de sécurité.

- Garantir la sécurité des données des clients et renforcer leur confiance.

- Protéger les données sensibles des fuites.

- Renforcer la confiance des éventuels investisseurs.

En quoi la sécurité des applications web est-elle indispensable pour les entreprises ?

D’une façon générale, les entreprises savent que sécuriser les datacenters est important. En revanche, peu d’entre elles ont mis en place une véritable politique de sécurité des applications web. Celle-ci permet de faire face aux cybercriminels, voire d’anticiper leurs attaques. De fait, le rapport Veracode sur l'état de la sécurité logicielle a révélé que 83 % des applications testées (environ 85 000) présentaient au moins une faille de sécurité. En tout, Veracode a comptabilisé 10 millions de failles, ce qui démontre que la plupart des applications présentent des failles de sécurité.

L'existence de ces failles est pour le moins inquiétante. Ce qui l'est encore plus, ce sont les entreprises qui ne disposent pas des outils nécessaires pour empêcher que ces brèches ne soient exploitées par les cybercriminels. Pour être efficace, un outil de sécurité des applications doit être capable d'identifier les vulnérabilités et d'y remédier rapidement avant qu'elles ne se transforment en problème. Les responsables informatiques doivent aller au-delà de ces deux tâches fondamentales. En effet, l’identification et la correction des failles de sécurité constituent le quotidien du processus de sécurité des applications, mais, à mesure que les cybercriminels développent des techniques plus sophistiquées, les entreprises doivent garder une longueur d'avance, voire idéalement plusieurs, en s'équipant d'outils de sécurité modernes. Les menaces sont de plus en plus difficiles à détecter et encore plus préjudiciables pour les entreprises. En d’autres termes, il n’est pas possible d’utiliser des stratégies de sécurité des applications web datées et d’être véritablement protégé.

Comprendre les outils permettant de sécuriser les applications

Il existe à ce jour différentes options concernant la sécurité des applications web. La plupart des outils de sécurité des applications peut se classer dans l’une des catégories suivantes:

- Outils de test de sécurité, un marché bien établi qui a pour but d’analyser l’état de sécurité des applications.

- Outils de « blindage » de sécurité, défendant et fortifiant les applications web pour limiter les tentatives de violation.

Les outils de test de sécurité

Dans la première catégorie d’outils (test de sécurité), il existe d'autres sous-catégories encore plus spécifiques. Les voici :

- Les tests de sécurité des applications statiques, dont l’objectif est de surveiller des segments spécifiques du code durant le processus de développement de l’application. Cela aide les développeurs à s’assurer qu’ils ne créent pas de failles de sécurité involontairement.

- Les tests de sécurité des applications dynamiques, qui permettent de détecter les failles de sécurité dans le code d’exécution. Cette méthode peut simuler une attaque sur un système de production et aider les développeurs et les ingénieurs à se défendre contre des stratégies d'attaque plus sophistiquées.

Une troisième sous-catégorie est apparue, combinant les avantages des tests statiques et dynamiques. Il s’agit des tests interactifs pour la sécurité des applications web.

Enfin, les tests de sécurité des applications mobiles détectent, comme leur nom l'indique, les failles survenant dans les environnements mobiles. Cette méthode est unique car elle permet d'étudier la manière dont un hacker peut utiliser le système d'exploitation mobile pour pénétrer dans le système et les applications qui y sont exécutées.

Les outils de « blindage » de sécurité des applications

Intéressons-nous désormais à la deuxième sous-catégorie la plus répandue, les outils de « blindage » des applications. Comme leur nom l’évoque, ces outils sont destinés à « blinder » les applications contre les attaques. Le concept semble rassurant, néanmoins il reste peu mis en pratique, surtout si on le compare aux outils de test. Détaillons les principales sous-catégories de ces outils permettant d’assurer la sécurité des applications:

- Runtime application self-protection (RASP)

- Logiciels de brouillage et de chiffrement ou d’anti-falsification du code et des applications.

- Outils de détection des menaces.

Tout d'abord, il y a la technologie runtime application self-protection (RASP), qui combine les stratégies de test et de blindage. Ce type d’outil surveille le comportement des applications à la fois dans les environnements desktop et mobiles. Les services RASP permettent aux développeurs de rester informés de l'état de la sécurité des applications grâce à un système d'alertes régulières, et peuvent même mettre une application à l'arrêt si l'ensemble du système est compromis.

Les logiciels de brouillage et de chiffrement/d'anti-falsification du code et des applications constituent les deux catégories suivantes. Ils servent essentiellement un objectif commun : empêcher les cybercriminels de violer le code d'une application.

Enfin, les outils de détection des menaces sont chargés d'analyser l'environnement dans lequel les applications fonctionnent. Cette catégorie d'outils peut ensuite évaluer l'état de cet environnement et détecter les menaces potentielles. Par ailleurs, il sert également à vérifier si un périphérique mobile a été compromis en utilisant les « empreintes digitales » spécifiques à l'appareil concerné.

Comment intégrer la sécurité des applications ?

Il ne fait aucun doute que pour assurer une sécurité optimale des applications web, il faut commencer par le code lui-même. Il est crucial d'adopter cette approche de « sécurité dès la conception » si l'on veut obtenir un résultat fiable. Dans de nombreux cas, la vulnérabilité des applications est liée à leur conception : l’architecture est d’emblée compromise, car truffée de défauts de conception. Il apparaît alors qu’il est essentiel d’intégrer la sécurité des applications web dans le processus de développement directement, donc dans le code.

L'approche de sécurité par conception implique que vos applications soient développées et qu’elles évoluent sur une base propre et bien protégée. Outre cette méthode, il existe différentes bonnes pratiques en matière de sécurité des applications que les entreprises doivent garder à l'esprit lorsqu'elles peaufinent leur stratégie de sécurité des applications web :

- Considérez votre architecture cloud comme vulnérable, qu'il s’agisse d’un cloud public ou privé. Ainsi, restez alerte et ne pas supposez que votre cloud est suffisamment sécurisé.

- Appliquez des mesures de sécurité à chaque composante de votre application et à chaque phase du processus de développement. Assurez-vous d'inclure les mesures appropriées à chaque composante spécifique.

- L’automatisation des processus d’installation et de configuration est cruciale, bien que fastidieuse. Même si vous avez déjà effectué ces processus auparavant, vous devrez à nouveau les mettre en place pour assurer la sécurité de vos nouvelles applications web et mobile.

- Testez régulièrement vos dispositifs de sécurité, car les mettre en place n’est pas suffisant.. En cas de violation, vous vous féliciterez d’avoir détecté et corrigé les failles.

- Profitez des solutions SaaS pour vous décharger des tâches de sécurité qui prennent du temps et vous recentrer sur des projets à plus forte valeur ajoutée. Le SaaS est relativement abordable, et il ne nécessite pas d’équipe informatique dédiée pour configurer les différents produits.

Ressources associées

Découvrez comment nos clients utilisent cinq solutions technologiques clés pour transformer leurs organisations

Les entreprises face à la cybercriminalité

Vous allez subir une cyberattaque, alors soyez prêts à en limiter l’impact !

Produits et solutions associés

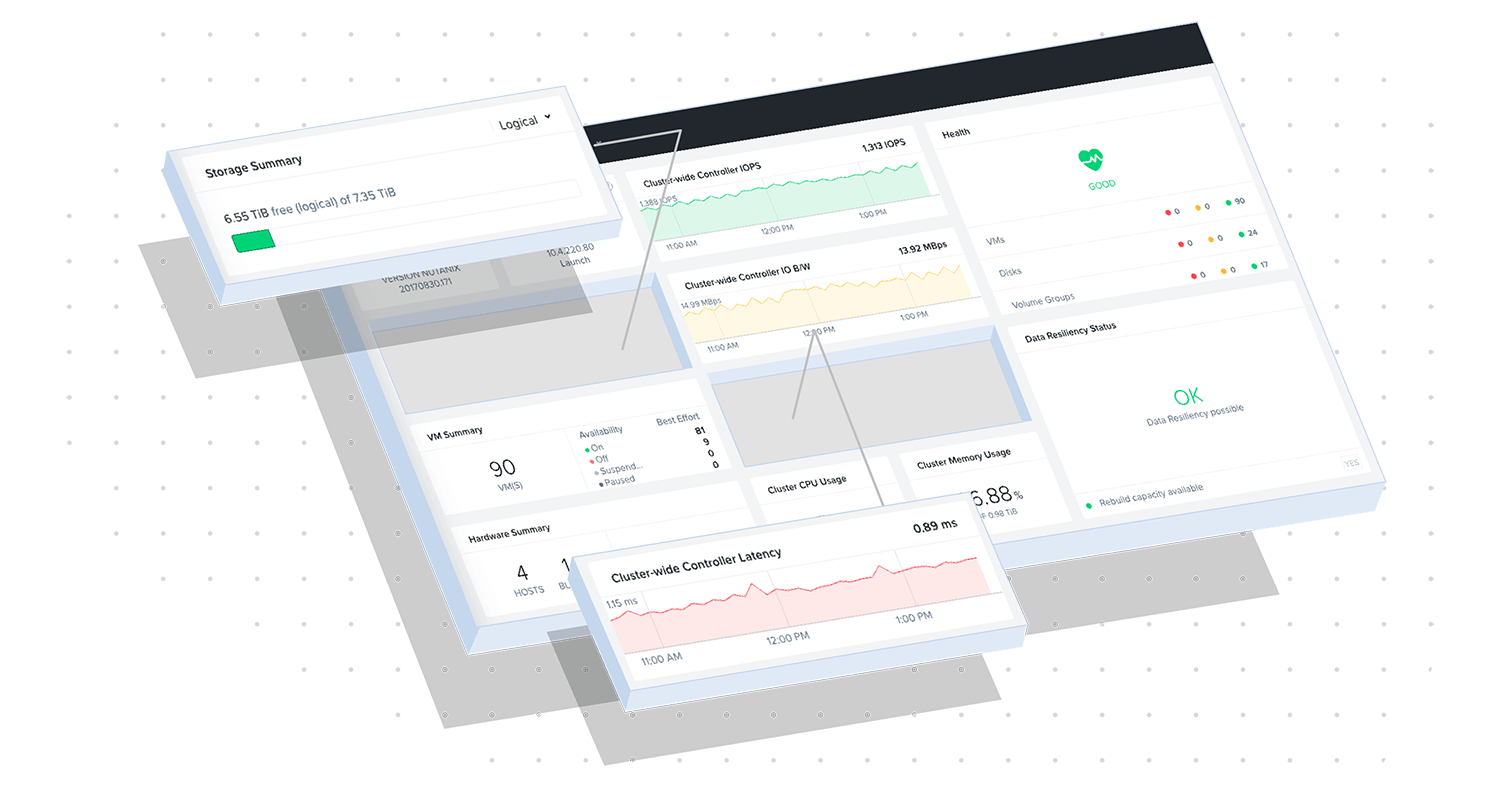

Security Central

Unifiez les opérations de sécurité pour vos charges de travail et vos données sur n'importe quel type de cloud tout en automatisant la réponse aux incidents avec une analyse intelligente et une conformité réglementaire avec Nutanix Security Central.

Flow Network Security

Ce n'est pas parce que la sécurité est complexe, qu'il doit en être de même pour la protection des ressources critiques. Flow Network Security crée des pare-feu logiciels pour vos applications et données critiques sans impliquer de frais de gestion supplémentaires.

Continuité des opérations et reprise après sinistre

Assurez la continuité des opérations grâce à Nutanix HCI et son éventail complet d'options de sauvegarde et de reprise après sinistre. Éliminez les silos informatiques complexes, simplifiez les opérations et réduisez les coûts tout en respectant vos SLA.