La sicurezza nel cloud computing non è un'entità singola: è un intero ecosistema di amministratori IT, processi e policy cloud e soluzioni di sicurezza che proteggono i dati e le applicazioni che risiedono nel cloud. Queste misure di sicurezza vengono messe in atto non solo per proteggere i dati, ma anche per supportare la conformità normativa, garantire la privacy dei clienti, impostare le regole di autenticazione e altro ancora.

In questo modo la sicurezza cloud è completamente personalizzabile, per soddisfare le esigenze specifiche di un'azienda. Per non parlare del fatto che le regole di configurazione e autenticazione possono essere modificate e gestite da un unico punto: perciò se un'azienda dispone di una strategia di sicurezza cloud affidabile non dovrà dedicare tempo prezioso alla gestione del proprio ambiente cloud.

Poiché i dati sensibili dei clienti e delle aziende vengono archiviati nel cloud e più organizzazioni stanno passando al cloud, l'introduzione di una strategia di sicurezza cloud è ormai d'obbligo. Nel corso degli anni i criminali della sicurezza si sono evoluti, lanciando alle organizzazioni attacchi più sofisticati e difficili da rilevare. A prescindere dal cloud utilizzato, gli hacker sono stati capaci di violare anche quelli delle aziende più grandi.

Quali rischi di sicurezza cloud devono affrontare le aziende?

Senza una strategia di sicurezza cloud adeguata, le aziende hanno maggiori probabilità di ritrovarsi a dover affrontare gravi problemi di sicurezza nella loro architettura di cloud computing. La lista qui sotto descrive alcune delle minacce e dei rischi più comuni per la sicurezza in cui possono incorrere le aziende.

Perdita di dati sensibili

Gran parte dei dati archiviati nel cloud sono sensibili, privati, oppure coinvolgono la proprietà intellettuale. Se il servizio cloud di un'azienda viene violato, i malintenzionati possono facilmente accedere a questi dati. E anche se non si verifica un attacco, alcuni servizi con i loro termini e condizioni specifici possono rappresentare un rischio, se rivendicano la proprietà dei dati caricati dagli utenti.

Perdita del controllo degli utenti finali

Senza visibilità e controllo adeguati gli utenti finali di un'azienda possono inconsapevolmente, o anche volontariamente, mettere a rischio l'intera organizzazione. Un esempio? Un venditore che sta per dimettersi dalla propria attività corrente decide di scaricare un report con i contatti dei clienti e caricarli su un servizio di archiviazione cloud personale, e una volta assunto da un'organizzazione concorrente potrebbe sfruttarli.

Malware

I servizi cloud sono obiettivi primari per l'esfiltrazione dei dati, ossia il processo in cui un criminale informatico effettua un trasferimento di dati non autorizzato dal proprio computer. E sfortunatamente questi criminali hanno escogitato nuovi metodi di esfiltrazione dei dati più difficili da rilevare, inclusi metodi aperti e nascosti come i ransomware.

Violazioni contrattuali

Quando le parti commerciali firmano un contratto, questo spesso limita il modo in cui vengono utilizzati i dati e chi può accedervi. Ma se un dipendente, senza autorizzazione, trasferisce nel cloud alcuni dati soggetti a restrizioni, potrebbe violare il contratto e generare potenziali ritorsioni legali.

Danni alla reputazione

Quando i dati vengono violati, i clienti saranno inevitabilmente meno propensi a fidarsi della tua organizzazione. Un cambiamento per cui la tua organizzazione potrebbe andare incontro a perdite economiche. Una delle più note violazioni dei dati delle carte di pagamento è capitata a Target. Quando gli aggressori informatici hanno rubato i dati di oltre 40 milioni di carte di credito e debito dei clienti, uno degli effetti è stato proprio la perdita di fiducia. Senza contare il fatto che la sfiducia da parte dei clienti genera abbandono: i clienti decideranno di rivolgersi altrove, anche se prima della violazione erano consumatori fedeli e soddisfatti del brand.

Perdita di ricavi

In definitiva, questa è una delle conseguenze più dannose che un'azienda può e dovrà affrontare in seguito a una violazione dei dati. Quando i clienti di un'azienda non credono più nella sua capacità di salvaguardare le loro informazioni finanziarie sensibili smetteranno di esserle fedeli e passeranno ad altri brand, determinando in questo modo enormi perdite di denaro. Inoltre il costo medio di una violazione dei dati è di circa 4 milioni di dollari, una penale che molte organizzazioni non possono davvero permettersi.

Perché le aziende hanno bisogno del cloud per la sicurezza dati?

Tutti i modelli cloud sono soggetti a minacce, anche le architetture on-premise, tradizionalmente note per essere altamente controllabili, gestibili e sicure. Purtroppo i criminali informatici sono sempre al lavoro per perfezionare e rafforzare gli attacchi: le aziende perciò devono mettere in atto una strategia di sicurezza cloud solida e infallibile per proteggersi da furto, perdita, corruzione e cancellazione dei dati.

In passato la sicurezza IT tradizionale gestita dagli esseri umani è stata sufficiente per difendersi dalle violazioni. Ma al giorno d'oggi il tempo e i soldi che è possibile spendere per personale impegnato h24 è pochissimo e il fatto che sia un compito noioso porta inevitabilmente a errori e lacune nel protocollo di sicurezza. La sicurezza cloud elimina questi problemi: le funzionalità della sicurezza IT tradizionale permettono alle aziende di sfruttare la potenza del cloud computing rimanendo comunque al sicuro e garantendo il rispetto dei requisiti di privacy e conformità.

I vantaggi del cloud computing

Poiché un numero sempre maggiore di aziende si rivolge al cloud, garantire l'adozione di misure di sicurezza è obbligatorio. E visto che le conseguenze di una violazione della sicurezza sono gravi, il valore di un piano di sicurezza cloud affidabile è inestimabile. Esistono diversi motivi per cui un'organizzazione dovrebbe scegliere la sicurezza cloud:

Sicurezza centralizzata

Proprio come il cloud può centralizzare applicazioni e dati, la sicurezza cloud può fare lo stesso con tutte le risorse per una protezione efficace. Le reti basate sul cloud contengono numerosi dispositivi ed endpoint e migliorano l'analisi e il filtraggio del traffico. Le aziende sono meno coinvolte nel processo di monitoraggio, e i servizi di sicurezza cloud automatizzati risolvono possibili minacce senza bisogno di intervento umano. Poiché, inoltre, tutte le policy di protezione sono gestite centralmente, anche i piani di disaster recovery possono essere implementati e messi in atto facilmente.

Costi ridotti

Utilizzando una soluzione di storage e sicurezza basata sul cloud, le aziende possono ridurre, se non eliminare completamente, la quantità di hardware dedicato che utilizzano. Questo permette di ridurre la spesa in conto capitale e l'ammontare delle spese generali amministrative. La sicurezza cloud consente ai team IT di concentrarsi su progetti a più alto valore anziché su un monitoraggio della sicurezza 24 ore su 24.

Amministrazione ridotta

Una delle tante gioie della sicurezza cloud è la sua capacità di eliminare le configurazioni manuali della sicurezza e i frequenti aggiornamenti di sicurezza. In un ambiente tradizionale queste attività richiedono molto tempo e possono prosciugare le risorse di un'azienda. Passando al cloud computing, tutta l'amministrazione della sicurezza è centralizzata ed è completamente gestita senza bisogno di alcuna supervisione.

Affidabilità

Mentre una strategia di monitoraggio del cloud interamente basata su operatori umani può intercettare la maggior parte delle minacce che si presentano, la sicurezza cloud elimina ogni possibilità di errore umano. Le misure di sicurezza cloud giuste offrono la massima affidabilità, garantendo in modo sicuro l'accesso dal cloud ai dati e alle applicazioni per gli utenti, indipendentemente dal luogo in cui si trovano e dal dispositivo che utilizzano.

Sicurezza cloud e ambienti multicloud

La sicurezza cloud è vantaggiosa per qualsiasi modello di cloud, ma lo è particolarmente per gli ambienti multi-cloud. Secondo GigaOm il 92% delle aziende è già passato a una strategia ibrida o multi-cloud in virtù della natura flessibile e scalabile di queste soluzioni.

Sebbene un ambiente multi-cloud non sia per sua natura più complesso di altri sistemi operativi cloud, esso richiede una certa quantità di controllo e visibilità tramite un unico piano di controllo per garantirne l'esecuzione senza incorrere in comuni errori di implementazione.

Mantenere la visibilità completa in un ambiente multi-cloud può essere complesso, il che spesso costringe molte aziende a optare per specialisti dedicati esclusivamente al cloud. E con l'aumentare della complessità, anche i costi associati alla manutenzione dell'ambiente salgono.

La mancanza di visibilità può permettere il passaggio incontrollato dei rischi di sicurezza nel multi-cloud. Nonostante l'impegno degli specialisti, gli errori umani e il crescente grado di sofisticazione degli attacchi informatici rendono impossibile garantire la sicurezza 24 ore su 24. L'implementazione di una misura di sicurezza cloud automatizzata è fondamentale per garantire la sicurezza del tuo sistema multi-cloud, riducendo al minimo il lavoro e i costi legati a un team dedicato di specialisti multi-cloud.

Risorse correlate

Proteggere i dati e rendere sicure le infrastrutture e le applicazioni

Metti in sicurezza il tuo ambiente con la sicurezza invisibile di Nutanix

Previeni la diffusione del malware e proteggi le tue app con la microsegmentazione semplice della rete

Soluzioni e prodotti correlati

Flow Network Security

Visibilità incentrata sulle applicazioni e microsegmentazione della rete di livello enterprise per una difesa in profondità grazie all'architettura Zero Trust

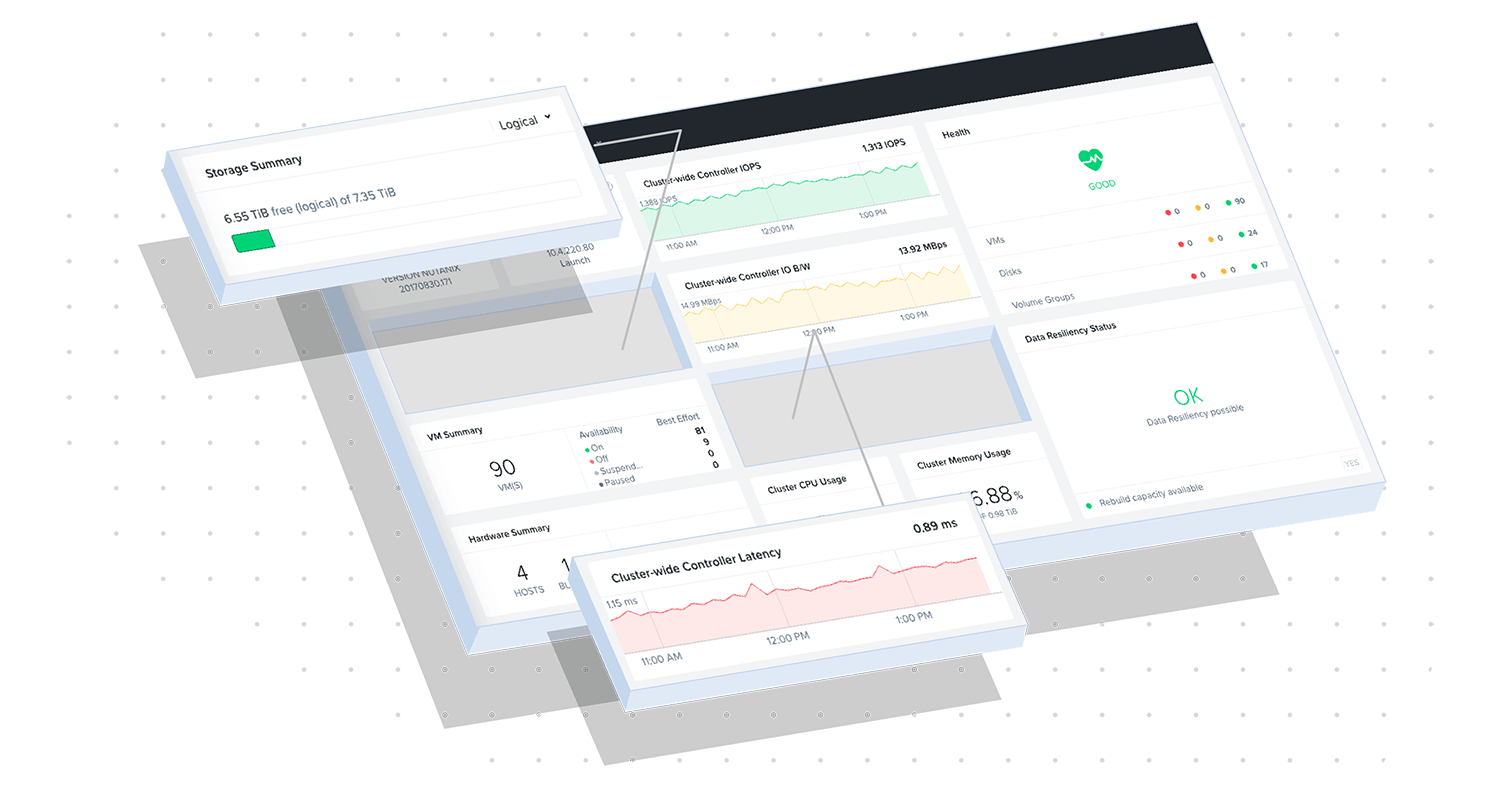

Nutanix Security Central

Operazioni di sicurezza per il multicloud per fornire insight fruibili per una risposta rapida agli incidenti. Crea policy e assicura la conformità alle norme HIPAA, NIST o PCI-DSS.

Nutanix Cloud Infrastructure

Un'infrastruttura iperconvergente altamente automatizzata e definita dal software con security baseline applicate in fase di fabbricazione, correzione automatica, e crittografia data-at-rest nativa.